Reporte especial

La seguridad basada en la identidad maximiza la eficacia de la ciberseguridad

El futuro de la ciberseguridad está más allá del perímetro

La seguridad heredada basada en el perímetro ya no es suficiente. El auge de la computación en la nube, las plantillas remotas y los dispositivos interconectados ha creado un panorama informático descentralizado en el que el antiguo enfoque de “muro de castillo” deja lagunas críticas.

A medida que la transformación digital cambia y erosiona el valor de las estrategias de seguridad heredadas basadas en el perímetro, Gartner®️ señala la creciente necesidad de una estrategia de seguridad que dé prioridad a la identidad.

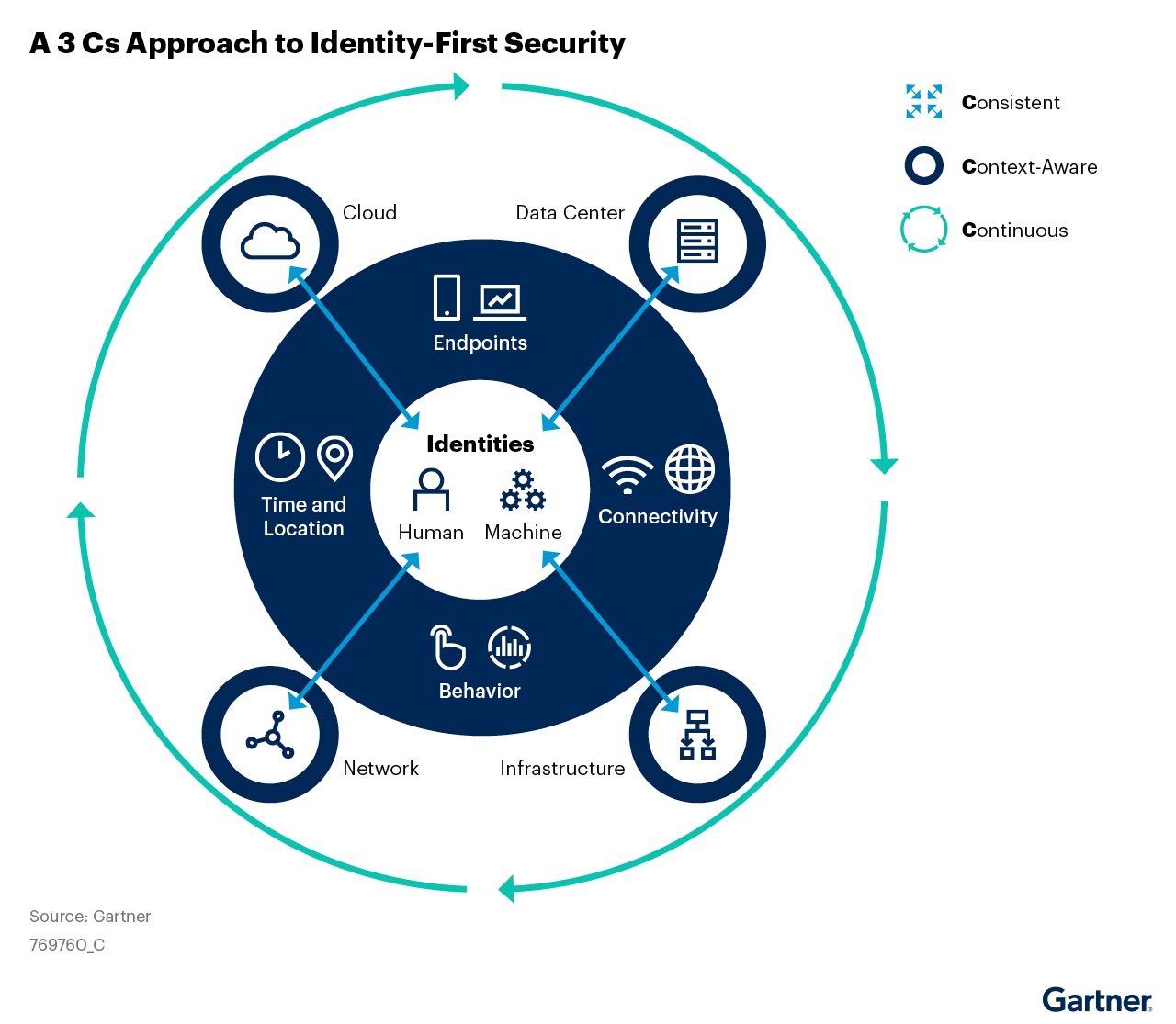

Según Gartner, para ofrecer una seguridad que dé prioridad a la identidad, hay que centrarse en las tres C siguientes:

- Consistente: utilizar políticas centralizadas para controlar el acceso a través de activos digitales descentralizados (véase la Nota 1) y distribuidos de forma consistente.

- Contexto: utilizar los datos contextuales asociados a las identidades y los activos para tomar decisiones en el momento. Identificar qué contexto puede obtenerse y de dónde, y hacer que el contexto esté disponible para los controles de acceso.

- Continuo: aplicar controles adaptativos durante toda la sesión, no sólo al iniciar la sesión.

Gartner, La Seguridad basada en la identidad maximiza la eficacia de la ciberseguridad, 7 de diciembre de 2022, Rebecca Archambault et al.

GARTNER es una marca registrada y de servicio de Gartner, Inc. o sus filiales en EE. UU. e internacionalmente y se utiliza aquí con permiso. Todos los derechos reservados.

Leer el reporte completo

en primer lugar, sólo necesitamos algunos detalles

Con la confianza de empresas líderes